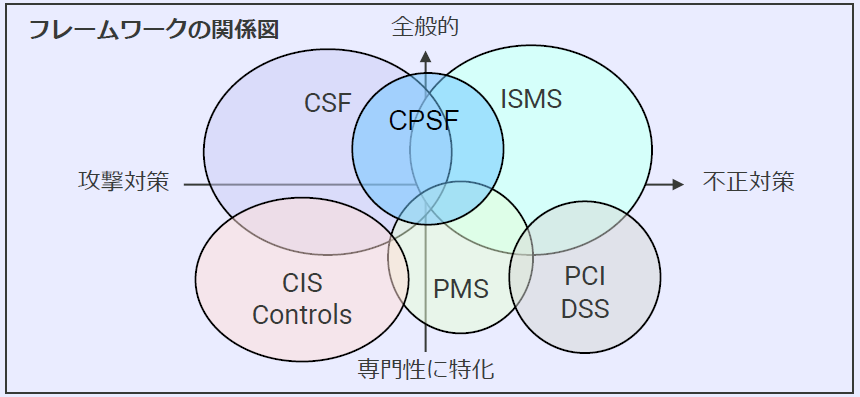

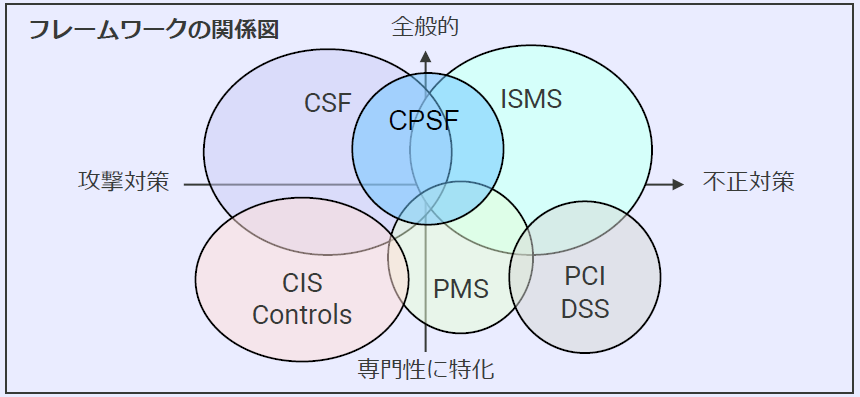

情報セキュリティに関する各種フレームワーク

- 情報セキュリティ対策を行う上において、様々なフレームワークが存在する。

- 現在のフレームワークはどれも必要な全ての対策を網羅していません。企業のセキュリティ対策の目的、状況に応じてそれぞれのフレームワークを補完して活用することが望ましい。

- ここではそれぞれのフレームワークの特徴、違い、関係性のポイントを要約する。

政府機関から提示されている各種ガイドブック、ハンドブック、テキスト類

- 政府機関から提示されている各種ガイドブック、ハンドブック、テキスト類は、ISMSのフレームワークがベースとなっており、現在のほとんどの組織は、その規格に準拠して、組織の情報セキュリティ対策の規程の整備、それに基づく対策の実施を行っている。

サイバーセキュリティ経営ガイドライン

サイバーセキュリティ経営ガイドラインの改訂の動き

- 前回改訂時(2017年11月)以降のサイバーセキュリティ経営を取り巻く情勢の変化等を踏まえ、サイバーセキュリティ経営ガイドラインについて、2022年度中に改訂される予定。

- サイバー・フィジカル・セキュリティ対策フレームワーク(CPSF)のコンセプトの反映やサプライチェーンの再整理など、所要の改訂を行う予定。

- CPSF等新たなガイドラインのコンセプトの反映

- サプライチェーンの再整理

- 経営者がコミュニケーションを行うべき関係者の再定義

- クラウド等最新技術と留意点の盛り込み

- 制御系を含むインシデント演習の必要性の加

①ISMS

- ISMSは、「個別の問題毎の技術対策の他に、組織のマネジメントとして、自らのリスクアセスメントにより必要なセキュリティレベルを決め、プランを持ち、資源を配分して、システムを運用すること。」であり、JIS Q 27001(ISO/IEC 27001)により、組織がISMSを確立し、実施し、維持し、継続的に改善するための要求事項が国際規格として示されている。

ISMSの改訂の動き

- ISO/IEC 27002は、2013年版から9年を経て、次期改定版が2022年度に発行が予定されようとしている。新しいISO/IEC 27002では、サイバーセキュリティ脅威や新しいセキュリティ技術の進化に合せて、11個の新規の情報セキュリティ管理策が追加されようとしている。 ISO/IEC 27002の改定の影響を受けて、ISO/IEC 27001の附属書Aの部分を中心としたISO/IEC 27001の改定の検討も進められている。

- 改定版ISO/IEC 27002の概要(PDF版)(2022.1.18更新)

ISMSの用語

- ISMSとは、

- 「個別の問題毎の技術対策の他に、組織のマネジメントとして、自らのリスクアセスメントにより必要なセキュリティレベルを決め、プランを持ち、資源を配分して、システムを運用すること。」

- JIS Q 27001(ISO/IEC 27001)は、

- 「ISMSの要求事項を定めた国際規格。」

- 初版は、BS7799、ISO/IEC17799、JISX5080

- 東京都を含め、一般的な組織は、この規格に基づいて、情報セキュリティ対策を行っており、セキュリティ対策基準、実施手順を作って運用してきた。

- 2022年版として改訂作業中。

- ISMS認証とは、

- 「第三者であるISMS認証機関が、組織の構築したISMSがISO/IEC27001に基づいて適切に管理されているかを審査し証明すること。」

- ISMS適合性評価制度は、

- 「認証を公正に運用するために、認証機関、認定機関、要員認証機関等の役割と連携を規定した国際的な枠組み」

②CSF

- NIST サイバーセキュリティフレームワーク(CSF)の正式名称は、「重要インフラのサイバーセキュリティを向上させるためのフレームワーク」で、もともとは米国政府機関の重要インフラの運用者を対象として誕生

- NISTで作成されたフレームワークであり、防御にとどまらず、検知・対応・復旧といったステップも含み、インシデント対応を含めており、日本においても、今後普及が見込まれる

- 「サイバーセキュリティ経営ガイドライン Ver 2.0 」では、フレームワークとして、「付録D_国際規格ISOIEC27001及び27002との関係」でISMSとの対応関係とともに、「付録A サイバーセキュリティ経営チェックシート」でCSFとの対応関係も提示されている

- CSFの利用方法については、「フレームワークをどのように利用するかは、それを実施する組織に委ねられている。」と述べられており、CSFは汎用的なフレームワークであるがゆえに、指示書やノウハウ集ではない点を理解しておくことが大切

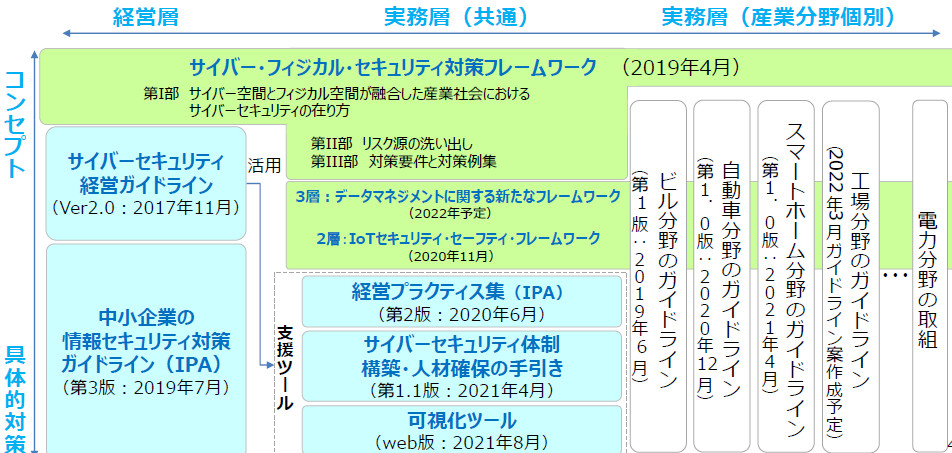

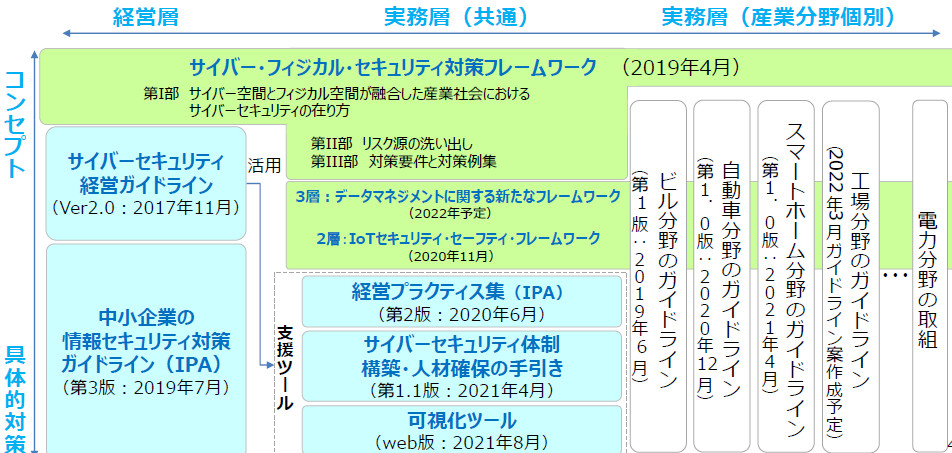

③CPSF

- METIにおいては、ISMS、CSFを包含した「サイバー・フィジカル・セキュリティ対策フレームワーク(CPSF」を提唱している。

- 単純なサイバー空間におけるセキュリティ対策から、サイバー空間とフィジカル空間のそれぞれにおけるリスクを洗い出し、そのセキュリティ対策を整理するための道具として提示されている。

- 全体の枠組みに沿って、対象者や具体的な対策を整理し、『サイバーセキュリティ経営ガイドライン』や産業分野別のガイドラインなどの実践的なガイドラインを整備する予定。

CPSFをベースとした各種取組みの大まかな関係

※引用元: 第8回産業サイバーセキュリティ研究会 ワーキンググループ2(経営・人材・国際)資料3【2022年3月23日METI】

補足説明

サイバーセキュリティに関するガイドラインやフレームワークとして、ISMS(情報セキュリティマネジメントシステム)やCSF以外にも、CIS Controls(組織が行う最低限のサイバーセキュリティ対策ガイドライン)、PCI DSS(クレジット業界セキュリティガイドライン)が公開されており、相互補完関係にある。

■CSFについて

- NIST サイバーセキュリティフレームワーク(CSF)の正式名称は、「重要インフラのサイバーセキュリティを向上させるためのフレームワーク」で、もともとは米国政府機関の重要インフラの運用者を対象としていた。

- サイバーセキュリティ対策の効果を数値で評価するための基準も含む、体系的なガイドラインとなっており、現在、世界各国が準拠を進めており、サイバーセキュリティフレームワークの主軸になると思われる。

- CSFの利用方法について「フレームワークをどのように利用するかは、それを実施する組織に委ねられている。」と述べられるように、CSFは汎用的なフレームワークであるがゆえに、指示書やノウハウ集ではない点を理解しておくことが大切。

- 尚、セキュリティ管理の具体的な手法と手順を明記したガイドラインSP 800シリーズはCSFの下位概念で、CSFに則って整備されている。

NIST SP800-171

- 「NIST SP800-171(連邦政府外のシステムと組織における管理された非格付け情報の保護)」は、NIST CSD(Computer Security Division)が提供するセキュリティ対策ガイドラインの一つ。

- SP800シリーズで保護する情報には、政府の機密情報とされるCI(Classified Information)とそれ以外の重要情報と位置付けられるCUI(Controlled Unclassified Information)の2種類があり、米国では、SP800-171でCUIを管理すると定めている。

- 日本の防衛装備庁も防衛産業におけるサイバーセキュリティ体制の強化のための施策を一層促進するため、 SP 800-171を参考に、「防衛産業サイバーセキュリティ基準」を整備している。

NIST SP800-161

- 「システムと組織のためのサイバーセキュリティ・サプライチェーン・リスクマネジメントのガイダンス」

- 調達から販売・供給までの一連のサプライチェーンに存在する業務委託先や関連企業のすべてにおいて、一貫したセキュリティ基準を持つことが必要だと述べられている。

- NIST SP800-161の目的は、業務委託先や関連企業におけるセキュリティ対策である。

NIST SP800-53

- 「NIST SP800-53(連邦政府情報システムおよび連邦組織のためのセキュリティ管理策とプライバシー管理策)」は、米国連邦政府の内部セキュリティ基準を示すガイドライン。

- 日本においても、政府で導入するクラウドサービスに要求するセキュリティ管理基準(ISMAP)の一つとして本ガイドラインの採用方針を出している。

■CPSF(サイバーフィジカルセキュリティフレームワーク)

- 日本においては、経済産業省が、ISMS、CSFを包含した「サイバー・フィジカル・セキュリティ対策フレームワーク(CPSF)」を提唱している。

- CPSFは、Society5.0を意識したセキュリティリスクとその対策方法について記述されている。

- 自社の事業が従来のサプライチェーンから離れ、新しくバリュークリエイションプロセスへと発展した際に、単純なサイバー空間におけるセキュリティ対策から、サイバー空間とフィジカル空間のそれぞれにおけるリスクを洗い出し、そのセキュリティ対策を整理するための道具としてもCPSFは効果的に活用できると思われる。

- 今後の方向性として、ISMS、CSFとともに、より拡張したCPSFの動向も注視していくことが望ましい。

※引用元: 第8回産業サイバーセキュリティ研究会 ワーキンググループ2(経営・人材・国際)資料3【2022年3月23日METI】

※引用元: 第8回産業サイバーセキュリティ研究会 ワーキンググループ2(経営・人材・国際)資料3【2022年3月23日METI】